Уменьшение рисков потери данных с помощью шифрования в сравнении двух мобильных платформ

Рассмотрим 2 типа атак на мобильное устройство: аппаратная часть и программная. Для этого сравним 2 различные мобильные платформы, которые позволяют шифровать данные.

Apple iOS

iOS плотно связана с железной частью устройства и поэтому для Apple не составляет труда обеспечить низкоуровневое шифрование в свои устройства по умолчанию. Все данные в памяти iOS устройства полностью зашифрованы из коробки благодаря аппаратному шифрованию между чипом флэш-памяти и контроллером памяти. В процессе создания ключ шифрования случайным образом генерируется и сохраняется в CPU устройства. Этот случайный ключ служит для шифрования и расшифровки содержимого памяти при чтении процессором. Это защитная мера позволяет защитить низкоуровневые атаки, которые могут возникнуть при в случае утери или краже устройства, причём пользователю ничего не нужно делать, чтобы включить это.

Помимо полного шифрования памяти, iOS так же позволяет приложениям обеспечить второй уровень шифрования через Data Protection API. Это 2 различных категории или классов защиты данных доступных для приложений, которые обеспечивают различные требования безопасности. Все классы Data Protection используют код пользователя для получения ключа шифрования. Самый безопасный класс — «Complete Protection», который отбрасывает ключ шифрования, когда устройство переходит в заблокированное состояние. Ключ шифрования получается снова, как только пользователя разблокирует устройство. Этот уровень шифрования похож на полное шифрование данных в памяти тем, что в основном это прозразно для приложений. Из-за этой прозрачности таких интерфейсов не очень хорошо подходит для защиты от угроз повышения привилегий загружаемых вредоносных программ. Если вредоносная программа способна вырваться из изолированной программной среды приложения, то оно будет иметь доступ к незашифрованным данным из файлов , когда устройство находится в разблокированном состоянии. Тем не менее, защита данных действительно обеспечивается сильную защиту против физической уязвимости доступа, когда устройство находится в руках злоумышленника.

Android

До тех пор, пока Android является операционной системой, а не аппаратной платформой, то и нечего говорить об аппаратном шифровании. Тем не менее, погуглив, я не смог найти устройств на Андроиде, способных обеспечивать шифрование на аппаратном уровне как iOS устройства. Это означает, что все данные, находящиеся в памяти Android, хранятся в открытом виде.

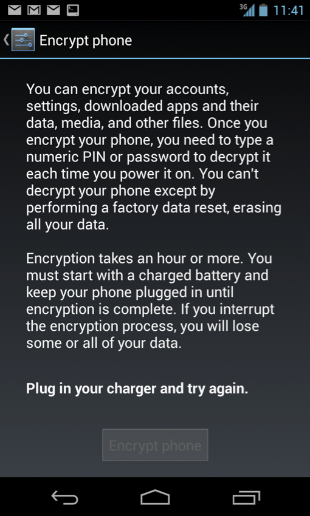

Android имеет поддержку шифрования разделов пользовательских данных. Как и в случае с iOS Data Protection, Android использует ключ, полученным из пароля пользователя. Однажды загруженное устройство с помощью пароля пользователя, шифрование постоянно использует этот ключ операционной системой для обеспечения прозрачного шифрования для приложений, пока устройство не будет выключено. Однако, поскольку Android выполняет полное шифрование системного раздела, требуется длительный процесс инициализации при первой возможности. На скриншоте ниже Nexus 4 показывает, насколько долгий этот процесс может быть. Но, если вы включите его, пока злоумышленник не может использовать физический доступ к платформе, она может обеспечить хороший уровень защиты от потери данных при потере или краже устройства.

Почему iOS побеждает

В целом, я считаю, что iOS лучше по шифрованию, чем Android по нескольким причинам. iOS имеет аппаратное шифрование между процессором и флэш-памятью из коробки. Это делает состояние по умолчанию iOS устройства более безопасными против низкого уровня защиты по отношению к Android. Во-вторых, iOS обеспечивает больший контроль над правилами, когда файлы, зашифрованные с помощью Data Protection, доступны. Например, файлы с флагом «Complete Protection» не могут быть расшифрованы, когда устройство находится в заблокированном состоянии. Android не имеет таких возможностей и поддерживает только полностью прозрачное шифрование, которые будет разблокировано только когда устройство загружено.

Ни одна платформа делает хорошую работу по использованию шифрования для защиты от угрозы загружаемых вредоносных программ, используя уязвимость к повышению привилегий и чтению данные из других приложений. Это, вероятно, связано с компромиссом между удобством и защитой. Хотя это не 100% надежные решения, специальные пароли в сочетании с шифрованием данных приложений с произвольным ключом могут сделать их еще более трудными для получения вредоносными ПО конфиденциальных данных.