В ядре Linux обнаружили уязвимость, позволяющую получить права суперпользователя

Практически все версии ядра Linux, от 3.8 до 4.5 (в git) подвержены достаточно серьезной уязвимости, которая дает возможность локальному юзеру получить права суперпользователя. Оказывается, уязвимость CVE-2016-0728 существует с 2012 года, а наиболее подвержены риску пользователи ОС Android. дело в том, что код приложений и игр, созданных с использованием NDK (Native Development Kit) и выложенных в Google Play, компания Google проверить не может.

Что касается ПК и серверов, то здесь ситуация не такая сложная, в особенности, если в системе всего один пользователь. Кроме того, не является слишком опасной эта уязвимость и тогда, если пользователям запрещено исполнять код, либо же различные экземпляры ОС находятся в среде виртуализации.

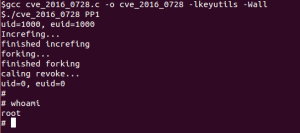

Уязвимость была обнаружена специалистами в keyrings, подсистеме ядра, которая отвечает за кэширование и хранение как ключей аутентификации, так и сертификатов для шифрования. При условии некорректного освобождения объектов возможно обращение к уже освобожденной области памяти в то время, когда процесс заменяет текущий keyrings сессии таким же экземпляром. Интересно, что код для эксплуатации найденной уязвимости довольно простой и состоит всего из 100 строк на С. Время выполнения эксплоита — полчаса.

Вся информация по проблеме доступна здесь — CVE-2016-0728. . На момент написания новости только Debian выпустил обновления пакетов с ядром. Оценить появление обновлений можно на следующих страницах: openSUSE, SLES, Slackware, Gentoo, CentOS, RHEL 7 (RHEL/CentOS 5 и 6 проблемене подвержены), Ubuntu и Fedora. Из технологий, затрудняющих эксплуатацию уязвимости, упоминаются SELinux, SMEP (Supervisor Mode Execution Protection) и SMAP (Supervisor Mode Access Protection). В качестве обходного пути защиты можно пересобрать ядро, отключив в настройках опцию CONFIG_KEYS.

Источники: